كيفية اكتشاف الرسالة النصية الاحتيالية

الشخص العادي في هذه الأيام يتمتع بالذكاء الكافي لاكتشاف رسائل البريد الإلكتروني الاحتيالية ، ولهذا السبب تحول المحتالون إلى الرسائل النصية. يتزايد التصيد الاحتيالي عبر الرسائل القصيرة ، ولكن إليك كيفية تجنب الوقوع فريسة له.

ما هي الرسالة النصية الاحتيالية؟

تكتيكات عملية احتيال الرسائل النصية متطابقة تقريبًا مع تلك المستخدمة في عملية احتيال البريد الإلكتروني القياسية. يحدث “التصيد الاحتيالي” عندما يتصرف شخص ما كممثل لنشاط تجاري أو مؤسسة شرعية لسرقة المعلومات الشخصية ، مثل تفاصيل بطاقة الائتمان أو معلومات الحساب المصرفي أو رقم الضمان الاجتماعي.

يبدأ عادةً برسالة بريد إلكتروني تبدو شرعية. داخل نص البريد الإلكتروني ، يوجد رابط إلى موقع ويب “رسمي” مصمم لخداعك للتخلي عن بيانات اعتماد تسجيل الدخول أو التفاصيل الشخصية أو الأموال. عادة لا يمكن تمييز موقع الويب عن موقع الشركة الفعلي ، بما في ذلك العلامة التجارية.

يعمل “التصيد الاحتيالي” (مجموعة من الرسائل القصيرة والتصيد الاحتيالي) بشكل متماثل تقريبًا. يرسل المحتال رسالة نصية بها رابط للضحايا المحتملين. عادةً ، تدعوك الرسالة للتحقق من تفاصيل حسابك ، أو إجراء دفعة ، أو المطالبة بجائزة.

تتطلب صياغة رسالة بريد إلكتروني للتصيد لا تثير الشكوك على الفور بعض المهارة. يجب أن يكون المحتال على دراية بالعلامة التجارية والنبرة والتأكد من خلو البريد الإلكتروني من الأخطاء. عليه أيضًا أن يأمل ألا يلتقط عامل تصفية الرسائل غير المرغوب فيها البريد الإلكتروني.

نظرًا لأن الرسائل القصيرة هي شكل أساسي من أشكال الاتصال ، يصعب اكتشاف الرسائل الاحتيالية. الرسائل النصية قصيرة ، مما يترك مجالًا صغيرًا للأخطاء الإملائية أو النحوية الواضحة. أيضًا ، تعد أدوات تقصير عناوين URL شائعة في الرسائل النصية نظرًا للحد الأقصى البالغ 160 حرفًا.

هذه الفرصة لم تمر مرور الكرام من قبل المحتالين. يعد إرسال الرسائل النصية بشكل جماعي من واجهة الويب أمرًا زهيدًا ويسهل القيام به. في حين أن هناك دليلًا على أن شركات الجوال تستخدم تقنيات تصفية البريد العشوائي المشابهة لتلك التي يستخدمها موفرو البريد الإلكتروني ، فإن العديد من محاولات التصيد الإلكتروني تتخطى الشبكة.

هناك الكثير من عمليات الاحتيال الأخرى التي يتم تداولها عبر الرسائل القصيرة أيضًا. الهندسة الاجتماعية ، حيث يرسل المحتال إليك رسالة مباشرة ويحاول اكتساب ثقتك يمثل مشكلة أيضًا. غالبًا ما يستخدم هذا النوع من المخادعين المكالمات الهاتفية ورسائل البريد الإلكتروني بالإضافة إلى رسائل SMS لتبدو أكثر شرعية.

فيما يلي ستة أشياء يجب وضعها في الاعتبار في المرة القادمة التي تتلقى فيها رسالة نصية غير مرغوب فيها تدعوك للنقر فوق ارتباط.

رقم واحد: هل الرسالة تخصك؟

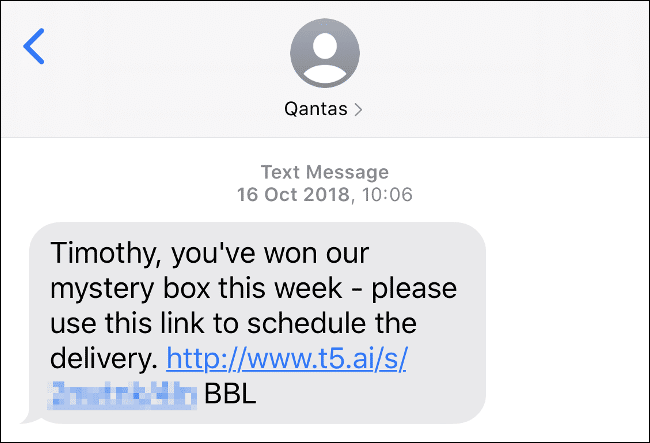

سيحاول المحتالون أي شيء لحثك على النقر فوق الارتباط الخاص بهم. على سبيل المثال ، قد يقولون إنك فزت بشيء ما. لكن هل دخلت أي نوع من المنافسة؟ قد يتم إخطارك بأن لديك طردًا لتستلمه ، لكن هل تتوقع شيئًا؟

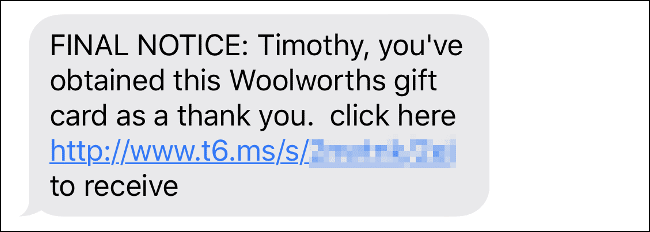

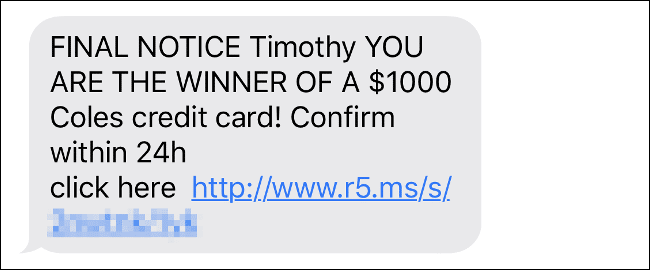

في بعض الأحيان ، تكون بطاقة هدايا لمتجر لا تتسوق فيه. وفي أحيان أخرى يكون إشعارًا أخيرًا بخصوص فاتورة لم تتلقها من قبل. لقد تلقيت رسائل حول “الجوائز” من شركات الطيران التي لم أسافر معها مطلقًا – وكم مرة تقدم شركات الطيران الجوائز على أي حال؟

تذكر دائمًا القاعدة الذهبية: إذا كانت تبدو جيدة جدًا لدرجة يصعب تصديقها ، فمن المحتمل أن تكون كذلك.

ثانيًا: لا تنقر على الروابط في الرسائل المشبوهة

تتضمن معظم الرسائل النصية الخادعة رابطًا ، وعادةً لا يتطابق عنوان URL مع اسم الشركة. ومع ذلك ، حتى لو كان الأمر كذلك ، فليس لديك طريقة لمعرفة ما إذا كان آمنًا أم لا. تم تصميم بعض عمليات الاحتيال هذه لنشر البرامج الضارة ، وفي بعض الأحيان ، كل ما يتطلب النقر (أو النقر) على أحد الروابط.

لتكون آمنًا ، تجنب النقر على الروابط في الرسائل النصية غير المرغوب فيها. في آب (أغسطس) 2019 ، تعرض الأشخاص الذين يمتلكون أجهزة iPhone لبرامج ضارة ببساطة عن طريق زيارة عنوان URL في Safari نظرًا لاستغلال يوم الصفر. على الرغم من أن هذا كان أول استغلال من نوعه (وحتى كتابة هذه السطور فقط) ، إلا أنه تذكير بأنه يجب ألا تثق أبدًا في أي رابط عشوائي.

إذا قمت بالنقر فوق ارتباط ، فقد تتم إعادة توجيهك (غالبًا عدة مرات) إلى موقع ويب مختلف. إذا كان شريط العناوين في متصفحك ينقلك من موقع ويب إلى آخر في تتابع سريع ، فهذه علامة جيدة على تعرضك لعملية احتيال.

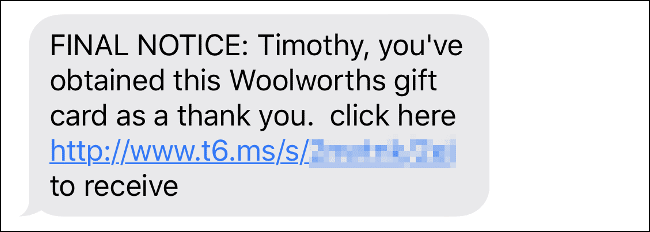

رقم ثلاثة: لا تقع في موقع مقنع على شبكة الإنترنت

لنفترض أنك نقرت بالخطأ على رابط دون التفكير فيه كثيرًا ، وسترى موقعًا رسميًا للغاية. بعض المحتالين بارعون في إنتاج مواقع الويب التي تبدو متطابقة مع الشركات التي يحاولون تقليدها. لا تقع في غرامها!

يجب أن تؤكد نظرة سريعة على شريط العناوين أي شكوك. ألق نظرة على المثال أدناه من عملية احتيال بريد أستراليا. لا يتطابق عنوان URL في شريط العناوين المميز مع عنوان موقع Australia Post الرسمي على الويب ، مما يعني أنه عملية احتيال. ومع ذلك ، يبذل بعض المحتالين جهودًا كبيرة لجعل عناوين URL الخاصة بهم تبدو مقنعة أيضًا.

من السهل جدًا إنشاء نسخة كربونية من موقع ويب ببساطة عن طريق تنزيل الصفحة وتحميلها في مكان آخر. في بعض الأحيان ، يعمل موقع الويب بالكامل كما هو معتاد ، بما في ذلك روابط “نبذة عنا” والمحتويات الأخرى غير ذات الصلة.

رقم أربعة: انتبه إلى القواعد

تنشأ نسبة كبيرة من محاولات التصيد الاحتيالي في بلدان لا تعتبر اللغة الإنجليزية هي اللغة الرسمية (أو الأولى) فيها. نتيجة لذلك ، يرتكب العديد من المحتالين أخطاء إملائية أو نحوية من السهل نسبيًا على المتحدث الأصلي اكتشافها.

قد يكون هذا بسيطًا مثل كلمة في غير محلها ، أو كتابة بأحرف كبيرة غير صحيحة ، أو جملة تبدو “متوقفة”. تحقق من خطأ المساحة المزدوجة في الرسالة أدناه. يمكنك أيضًا مشاهدة الأحرف الكبيرة غير الصحيحة وعلامات الترقيم المفقودة وعنوان URL الذي تم لصقه بشكل غير صحيح في منتصف الجملة.

بالطبع ، ليس كل المحتالين من دول غير ناطقة باللغة الإنجليزية. يمتلك الكثيرون فهمًا قويًا للغة ويفهمون كيفية جعل الطُعم يبدو أصليًا.

على الرغم من القصص المتناقلة ، فإن الغالبية العظمى من محاولات التصيد الاحتيالي التي تلقيتها تحتوي على أخطاء نحوية أو إملائية واضحة.

رقم خمسة: لا تثق في رسالة مخصصة

في العديد من الأمثلة في هذه المقالة ، تمكن المحتالون من الحصول على اسمي بشكل صحيح. قد يؤدي هذا النوع من التخصيص إلى الاعتقاد بأن الرسالة حقيقية. قد تتلقى رسالة مماثلة تحاول انتحال صفة البنك أو مزود خدمة الإنترنت أو مزود الخدمة الخلوية.

لسوء الحظ ، هناك احتمالات كبيرة بأن بعض معلوماتك الشخصية قد تم تسريبها عبر الإنترنت. تعد انتهاكات البيانات شائعة ، وتسمح للمحتالين بجمع المعلومات التي تجعلهم يبدون أكثر شرعية.

على سبيل المثال ، قد يعرفون عنوانك أو الهاتف الذكي الذي تستخدمه أو وسائل التواصل الاجتماعي الخاصة بك.

سادسًا: أظن أنه حقيقي؟ اتصل بالشركة مباشرة

واحدة من أكثر محاولات التصيد الاحتيالي شيوعًا في الآونة الأخيرة هي عملية احتيال طابع البريد. يبدو أن الرسالة واردة من خدمة بريدية تخبرك بأنه يتعين عليك دفع تكاليف شحن إضافية على طرد أو التحقق من عنوانك. تشير الصفحة المقصودة إلى أنه سيتم إرجاع الحزمة إلى المرسل إذا لم تدفع لإثارة شعور بالإلحاح.

تلقى شريكي محاولة الاحتيال أدناه الأسبوع الماضي. على الرغم من رقم التتبع الذي يبدو رسميًا ونسخة كربونية من موقع بريد أستراليا على الويب ، فإن معالجي البريد لا يحاولون تحصيل تكاليف الشحن المتأخرة عبر الرسائل النصية. كما أنهم لن يرسلوا طردك مرة أخرى في غضون أيام قليلة من استلامه. بسبب هذه التناقضات ، تم الكشف عن عملية الاحتيال.

قادني بحث سريع إلى صفحة على موقع AusPost تصف عملية الاحتيال. لقد اكتشفنا سابقًا أيضًا عملية احتيال تسليم طرود FedEx. إذا تلقيت رسالة SMS مماثلة ، فابحث في الويب عن “رسالة نصية خادعة USPS (أو خدمة التوصيل ذات الصلة)”.

قد يكون من الصعب جدًا اكتشاف هجمات الهندسة الاجتماعية – خاصة إذا كنت تعتقد بالفعل أن الشخص الذي تتحدث معه هو من يقولون عنه. إحدى الطرق السهلة لاكتشاف مثل هذا الاحتيال هي إذا طلب الطرف الآخر الدفع أو التبرعات في بطاقات الهدايا ، كما فعلوا مؤخرًا في لويزفيل ، كنتاكي.

من الثابت أن الشركات لن ترسل لك بريدًا إلكترونيًا أو ترسل رسالة نصية أو تتصل بك وتطلب الدفع. إذا كنت تشك في أن الفاتورة المتأخرة أو رسوم البريد غير شرعية ، فاتصل بالشركة مباشرةً قبل تقديم أي معلومات. إذا كان شخص ما يطلب التبرعات ، فتأكد من التبرع للمؤسسة مباشرة ، عبر موقعها الرسمي على الإنترنت ، في نقطة بيع ، أو صندوق جمع وليس عن طريق النص.

كن حذرا هناك

كن متشككًا في أي رسائل نصية تتلقاها وليست من الأصدقاء أو المعارف. إذا وضعت هذه الأساسيات في الاعتبار ، فلن يتم خداعك للتخلي عن النقود أو معلوماتك الشخصية.

لزيادة مستوى حمايتك قليلاً ، يمكنك أيضًا تأمين جهاز Android الخاص بك أو اتباع بعض نصائح الأمان الأساسية لـ iPhone.